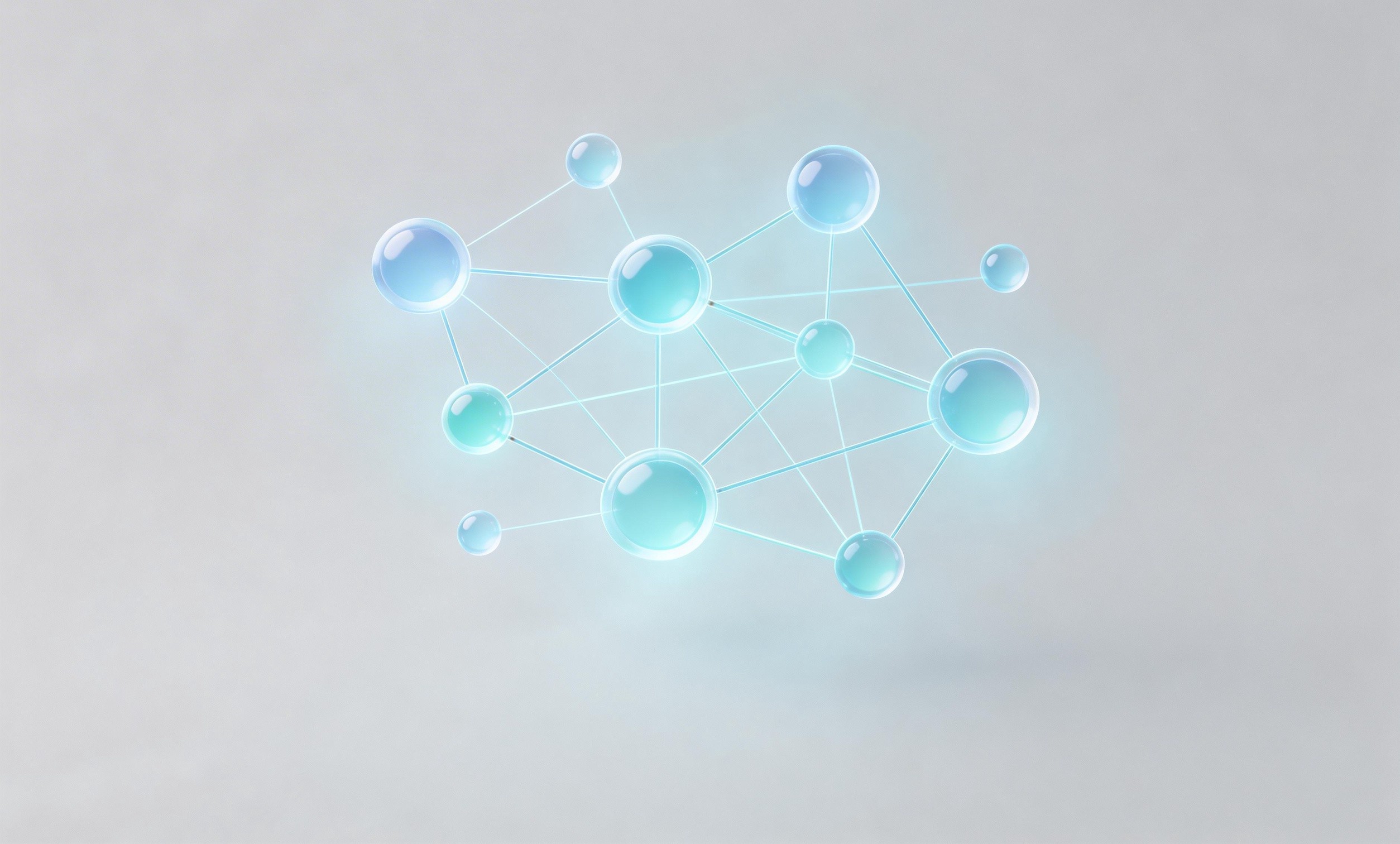

智能办公助手的隐私和安全如何保障?

随着人工智能技术在企业日常运营中的深度渗透,智能办公助手已经从最初的语音转文字工具演进为能够处理日程、邮件、文档、会议纪要等多维信息的综合平台。根据行业公开数据,截至2024年底,国内企业使用智能办公助手的比例已突破六成,涉及金融、制造、教育、医疗等多个领域。伴随数据处理范围的扩大,隐私泄露与安全风险也同步上升,成为监管部门、企业IT部门以及普通用户共同关注的焦点。

一、智能办公助手带来的隐私与安全挑战

智能办公助手的核心功能是“感知—理解—执行”,其实现过程必然伴随大量个人与公司敏感信息的采集、传输与存储。主要风险点可归纳为以下几类:

- 数据采集过界:在语音唤醒、文字输入或文件上传过程中,助手可能默认采集超出业务必需范围的信息,如背景音、附件元数据等。

- 云端存储与第三方接口:多数产品采用云端模型进行语义理解,用户的对话记录、会议内容被上传至云服务器;若云服务供应商的安全防护不足,极易成为攻击目标。

- 身份认证与权限控制:部分助手的企业版仅依赖单一账号密码或短期Token,缺少细粒度的访问控制,导致离职员工或临时外部合作方仍能获取历史数据。

- 模型推理泄露:在本地或云端模型进行推理时,输入的敏感文本可能在模型日志、错误报告中留下痕迹,被恶意提取。

这些风险并非单独存在,而是相互叠加,形成“数据全链路”隐患。例如,语音数据在传输过程未加密、被云端存储后又被第三方API调用,任何一个环节的疏漏都可能导致整体泄露。

二、隐私保护的技术与制度双重防线

1. 技术层面的防护措施

从技术实现角度看,构建可信的智能办公助手需要围绕“数据最小化、加密、隔离、可审计”四大原则进行设计。

- 本地化处理:将敏感度较高的语音识别、文本摘要等任务放在用户终端或企业内部服务器完成,减少数据外流。

- 端到端加密:采用TLS 1.3或更高版本的传输层加密,确保数据在网络传输期间不被窃取;同时,对存储在云端的原始数据实施AES-256等强加密算法。

- 差分隐私:在模型训练阶段引入差分隐私技术,使得即便攻击者获取模型输出,也无法逆向推断出具体用户的原始数据。

- 统一身份认证与细粒度权限:结合OAuth 2.0和基于角色的访问控制(RBAC),实现对不同业务线、不同岗位用户的差异化授权。

2. 制度与合规层面的保障

技术手段需要配合制度约束才能形成闭环。国内外主要监管框架对数据安全提出了明确要求,国内的《网络安全法》《数据安全法》《个人信息保护法》对企业收集、存储、处理个人信息的行为作出了细致规定。智能办公助手提供商必须在产品设计阶段完成以下合规动作:

- 数据分类分级:依据《数据安全法》对业务数据、用户个人信息、关键基础设施数据等进行分级,明确不同级别的保护要求。

- 用户知情同意:在首次使用时提供清晰的隐私政策说明,列明数据收集范围、使用目的、保存期限以及用户可行使的删除权利。

- 定期安全审计:通过第三方机构进行渗透测试、代码审计以及合规评估,形成书面报告并向监管部门备案。

- 事件响应机制:建立数据泄露应急预案,明确报告时限、处置流程以及用户通知机制。

三、企业与用户可落地的实操建议

在实际部署智能办公助手时,企业IT部门与个人用户都应从组织管理、技术实现两个维度同步发力。

企业层面

- 选型评估:在采购前,要求供应商提供安全白皮书、加密方案说明以及合规认证(如ISO 27001、信息安全管理体系认证)。

- 网络隔离:将智能办公助手部署在专用虚拟网络,采用防火墙与安全组策略严格限制其与外部未授权服务的通信。

- 数据脱敏:对必须上传至云端的历史对话进行脱敏处理,去除姓名、身份证号、商业机密等敏感标识。

- 培训与审计:定期对员工进行隐私保护培训,强化对数据访问权限的认识;并对日志进行持续监控,及时发现异常访问行为。

用户层面

- 权限最小化:在首次授权时,审慎阅读所需的权限列表,关闭非必要的麦克风、摄像头或文件读取权限。

- 定期清理:利用产品提供的数据管理功能,定期删除不再需要的对话记录或文件,防止长期存储导致的风险累积。

- 多因素认证:开启企业账号的多因素认证,降低因密码泄露导致的账号被盗风险。

- 关注官方公告:及时关注供应商的安全更新与补丁发布,确保使用的版本始终处于安全维护周期内。

四、未来趋势:隐私计算与监管协同

从行业演进方向看,隐私计算技术的成熟将成为智能办公助手安全升级的关键节点。联邦学习、可信执行环境(TEE)以及同态加密等方案已在金融、医疗等高敏感领域落地,未来有望向通用办公场景迁移,实现“数据可用不可见”。与此同时,监管部门也在加速制定针对AI助手的专项合规指引,预计将在2025年前后推出更细化的技术标准与评估模型。

在这一背景下,企业需要在技术投入与合规成本之间找到平衡点,而用户则应提升个人信息保护意识,主动参与数据治理。只有技术、制度、使用三方形成合力,智能办公助手的隐私和安全才能真正得到系统化、可落地的保障。

| 主要风险 | 对应技术措施 | 制度保障 |

| 数据采集过界 | 本地化处理、差分隐私 | 用户知情同意、数据最小化原则 |

| 云端存储泄露 | 端到端加密、AES-256存储加密 | 数据分类分级、定期安全审计 |

| 身份认证薄弱 | OAuth 2.0 + RBAC、 多因素认证 | 权限最小化、离职账户即时撤销 |

| 模型推理泄露 | 可信执行环境、日志脱敏 | 模型审计、事件响应机制 |