网络数据包怎么分析?Wireshark使用技巧详解

在日常工作和学习中,我们经常遇到网络访问缓慢、网页加载异常、连接频繁中断等问题。当这些问题出现时,很多人往往只能重启路由器或联系技术人员,实际上,通过分析网络数据包,我们完全可以自己定位问题根源。而Wireshark正是这样一款强大的网络协议分析工具,它如同网络世界的“显微镜”,能够帮助我们看清数据流动的每一个细节。

什么是Wireshark

Wireshark是一款开源免费的网络协议分析软件,最初由Gerald Combs在1998年开发,目前是全球使用最广泛的网络抓包工具。它能够捕获网络接口上的数据包,并支持解析数百种网络协议,从最基础的TCP/IP到各种应用层协议,几乎涵盖了互联网通信的方方面面。

对于普通用户而言,Wireshark看起来界面复杂,满是十六进制数据和专业术语。但一旦掌握基本使用方法,它就能成为排查网络问题的利器。实际上,很多IT运维人员、网络安全工程师甚至开发人员都在日常工作中频繁使用这款工具。

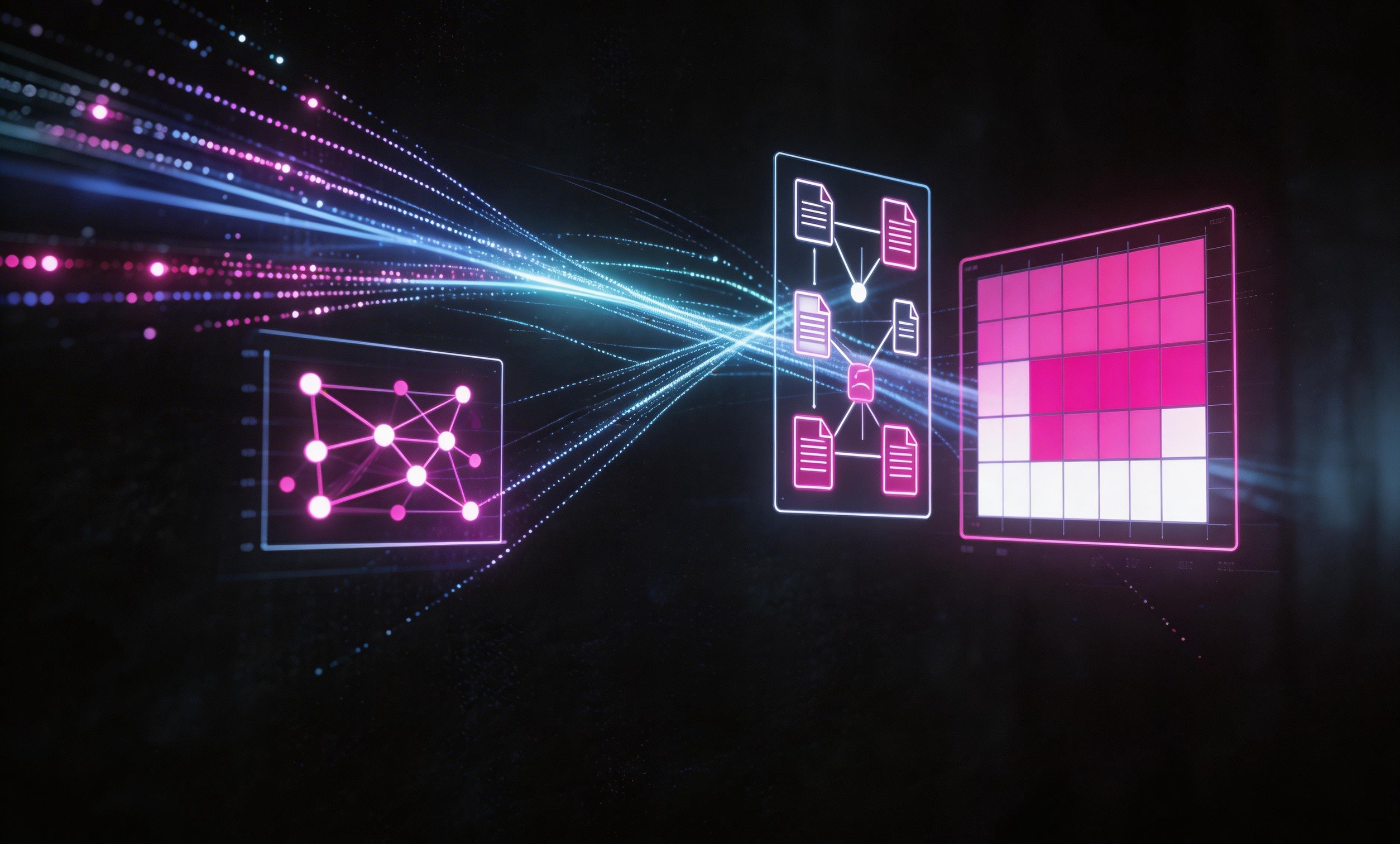

Wireshark的核心工作原理

在深入使用之前,有必要了解一下Wireshark的工作原理。简单来说,当数据在网络中传输时,实际上是被分割成一个个数据包发送的。每个数据包都包含特定的信息:发送者的地址、接收者的地址、传输协议类型、数据内容等。Wireshark的作用就是在数据包经过网络接口时,将其捕获并解析成人类可读的形式。

这里需要区分一个概念:抓包与捕包。严格来说,Wireshark是在本机网卡层面捕获数据包,这意味着它主要能捕获到发往本机或者从本机发出的数据包。如果要捕获局域网内其他设备的数据包,则需要将网卡设置为混杂模式,这在某些网络环境下可能涉及权限问题。

Wireshark支持多种网络接口的数据捕获,包括以太网、Wi-Fi、蓝牙等。在Windows系统上,需要安装Npcap驱动才能正常捕获数据包;在Linux和macOS上则通常可以直接使用。首次使用Wireshark时,建议先在自己的测试环境中熟悉操作,避免在生产环境中造成不必要的网络影响。

界面布局与基本操作

打开Wireshark后,首先映入眼帘的是网卡选择界面。这里会列出电脑上所有可用的网络接口,包括以太网适配器、Wi-Fi适配器等。选择正确的接口是成功抓包的第一步,如果不确定该选择哪个,可以通过观察各接口的实时流量来判断——有数据进出的接口通常是我们需要关注的。

进入主界面后,Wireshark呈现三个主要区域:顶部是菜单栏和工具栏,中间是数据包列表窗口,底部是数据包详情窗口。数据包列表窗口显示捕获的每一条记录,包括序号、时间、源地址、目标地址、协议和简要信息。点击任意一条记录,底部窗口会显示该数据包的完整解析内容,按照协议层级逐层展开。

初次接触Wireshark的人往往会被海量的数据淹没,这时候过滤器的作用就凸显出来了。Wireshark提供两种过滤器:捕获过滤器和显示过滤器。捕获过滤器在抓包时就起作用,可以减少捕获的数据量,适合长时间抓包场景;显示过滤器则在已捕获的数据中筛选,不影响原始数据,适合分析阶段使用。

显示过滤器的语法并不复杂,掌握几个常用表达式就能应付大部分场景。比如只想看HTTP协议的数据包,可以在过滤器输入框中写“http”;要查看特定IP地址的通信,可以写“ip.addr == 192.168.1.1”;要只看TCP协议且端口为80的,可以写“tcp.port == 80”。多个条件可以用“and”、“or”等逻辑运算符组合。

常见网络协议的分析方法

了解了基本操作后,我们来看具体如何分析常见的网络问题。首先是TCP协议的分析,这是互联网通信的基础。TCP是一种面向连接的可靠传输协议,通过三次握手建立连接,通过四次挥手关闭连接。在Wireshark中,观察TCP握手过程是排查连接问题的重要手段。

正常的三次握手应该是这样的:客户端发送SYN包,服务器回复SYN-ACK包,客户端再发送ACK包。如果在抓包中看到SYN包发送后没有收到响应,或者多次重传SYN包,就说明可能存在网络阻塞或服务器不可达的问题。Wireshark会在数据包列表中用不同的颜色标记异常情况,比如红色表示错误,黄色表示警告,这能帮助我们快速定位问题。

HTTP协议是网页访问的核心协议,也是最常需要分析的对象。通过Wireshark,我们可以清晰地看到HTTP请求和响应的全过程。请求行包含请求方法(GET、POST等)、URL和HTTP版本;响应行包含状态码、状态描述和版本信息。比如状态码200表示成功,404表示资源未找到,500表示服务器内部错误。

在实际工作中,经常遇到网页加载缓慢的情况。这时候可以通过分析HTTP请求的响应时间来判断瓶颈在哪里。Wireshark提供了“时间戳”相关功能,可以计算请求从发送到收到响应的时间。如果某个请求的响应时间特别长,可能就是导致缓慢的关键节点。

对于HTTPS加密流量,Wireshark默认只能看到加密后的数据,无法直接读取内容。但这不代表HTTPS流量就无法分析——通过导入服务器的SSL/TLS密钥,Wireshark可以解密HTTPS流量。这需要服务器配置支持,或者在可控环境下进行。需要强调的是,解密他人加密流量可能涉及法律和隐私问题,必须在合法授权的前提下进行。

DNS协议负责域名解析,是网络通信的第一道关卡。很多网络问题的根源其实在DNS:域名解析失败或解析缓慢,都会导致后续访问无法进行。在Wireshark中过滤DNS协议,可以清楚地看到域名解析的请求和响应。如果某个域名解析超时或者返回错误IP,往往就是问题的症结所在。

实用分析技巧

除了协议分析,Wireshark还有许多实用技巧能提升分析效率。首推“Expert Information”功能,它位于菜单栏的“分析”选项中,会自动汇总捕获文件中发现的异常情况,包括重传、重复ACK、错序等问题。这相当于一个智能助手,能帮助我们快速找到需要关注的重点。

“统计”菜单下提供了丰富的统计功能。“协议分级”可以查看各协议在流量中的占比,“对话”可以查看两个端点之间的所有通信,“流量图”则以可视化方式展示通信过程。这些功能在分析大量数据时特别有用,能帮助我们快速建立对网络流量的整体认知。

对于追踪特定通信流,Wireshark提供了“追踪TCP流”功能。右键点击任意TCP数据包,选择“追踪TCP流”,会打开一个新窗口,显示客户端和服务器之间的完整对话内容,包括请求和响应的所有数据。这在分析HTTP会话、调试应用程序时非常方便。

Wireshark还支持导出特定数据进行分析。比如只导出某个IP的通信,或者只导出特定时间段的数据。这在需要与他人分享分析结果或者进行进一步处理时很有帮助。导出格式支持多种选择,包括纯文本、CSV等。

在实际抓包过程中,经常会遇到数据量太大的问题。这时候可以设置捕获过滤器,只抓取特定类型或特定方向的数据。比如只抓取80端口的HTTP流量,语法是“tcp port 80”;只抓取与某个IP相关的流量,语法是“host 192.168.1.1”。合理使用捕获过滤器能大幅减少后续分析的工作量。

安全相关考量

使用Wireshark进行网络分析时,安全意识必不可少。由于Wireshark能捕获网络中的所有数据包,如果在公共网络环境中使用,可能会捕获到其他用户的数据,因此最好在受控环境或私有网络中使用。有些组织会限制员工在办公网络上使用抓包工具,也是出于安全考虑。

在分析他人网络流量时,必须确保拥有合法授权。未经授权拦截和分析他人网络通信,在大多数国家和地区都是违法行为。即使是为了排查技术问题,也应该只在自有设备或获得明确授权的设备上进行。

对于敏感数据,Wireshark提供了加密支持。在设置捕获过滤器时可以选择只捕获特定协议,避免捕获到明文密码等敏感信息。如果需要分享抓包文件进行技术讨论,建议提前对敏感内容进行脱敏处理。

常见应用场景

了解了Wireshark的功能和技巧,我们来看看它在实际工作中的典型应用场景。网页开发人员经常用它来调试接口调用,通过观察HTTP请求和响应的详细内容,可以快速定位参数错误、返回值异常等问题。网络安全工程师用它来检测异常流量,识别潜在的攻击行为。

网络运维人员在排查故障时,Wireshark是不可或缺的工具。当用户报告网络缓慢时,通过抓包分析可以判断是网络带宽不足、服务器响应慢还是应用本身的问题。对于故障定位来说,能准确定义问题就已经成功了一半。

学习网络知识也是Wireshark的重要用途。通过观察实际的数据包内容,可以直观地理解各种协议的工作原理,比单纯阅读技术文档效果好得多。很多网络教材都推荐学生使用Wireshark进行实践学习。

网络数据包分析是一项实用技能,Wireshark为这项工作提供了强大而灵活的工具。从基础的抓包操作到高级的协议分析,通过不断实践和积累经验,能够逐步提升排查网络问题的能力。需要提醒的是,技术工具本身是中性的,关键在于使用者的目的和方式。在合法合规的前提下,Wireshark能成为我们理解网络世界、解决技术问题的得力助手。