安全数据库的加密方式:保障数据隐私的核心

说起来,数据安全这个话题在最近几年可以说是越来越热门了。不管是企业的HR系统,还是我们每天用的各种App,背后都离不开数据库的支撑。但数据库里存的可不只是冷冰冰的数字和文字,那是用户的隐私、企业的命脉,甚至可能是关乎国家安全的重要信息。我有个朋友在互联网公司做运维,他跟我说过一句话让我印象特别深:"数据库就像一个装满金银财宝的保险箱,而加密,就是那道锁。"今天我们就来聊聊这道"锁"到底是怎么工作的。

很多人对数据库加密的印象可能停留在"设置个密码"这么简单,但实际上,现代数据库的加密体系远比想象中复杂。它涉及到多个层面、多种技术,而且每种技术都有自己适用场景和局限性。更关键的是,加密这个事吧,光有技术还不够,还得有完善的管理策略和密钥管理体系。否则,再强的加密算法,遇到密钥泄露,那也是形同虚设。

数据库加密的几种主要方式

目前业界常用的数据库加密技术大致可以分为三类,每一类的保护层次和实现方式都不太一样。我们一个一个来说。

透明数据加密(TDE):无感知的保护神

透明数据加密,这个名字取得挺有意思的,"透明"二字道出了它的核心优势——对应用程序完全透明。你不用修改任何一行代码,加密和解密的工作全部由数据库系统在后台自动完成。

举个例子,假设你用的是某个知名数据库的TDE功能。当你插入一条数据时,数据库会自动把它加密后再写入磁盘;当你查询这条数据时,它又会自动解密后返回给你。整个过程,你的应用程序完全感知不到,就像普通读写一样。这对于那些遗留系统来说简直是福音,不用大改代码就能获得加密保护。

TDE的工作原理其实是在存储层面做文章。它会对数据文件、日志文件、备份文件等进行加密,密钥则由数据库管理系统统一管理。主流的商业数据库和开源数据库基本都支持这个功能。不过要注意的是,TDE保护的是"静止状态"的数据,也就是说,数据在磁盘上是加密的,但一旦被读取到内存解密后,那段时间内的安全性就依赖于操作系统和数据库本身的访问控制了。

列级加密:精细到每一个字段

如果说TDE是给整个数据库加了把大锁,那列级加密就是给每个敏感字段单独配了把钥匙。这种方式允许你对特定的列进行加密,比如身份证号、银行卡号、手机号这些敏感信息,而其他不需要加密的数据则保持原样。

列级加密的灵活性体现在几个方面。首先,你可以针对不同类型的敏感数据采用不同的加密算法和密钥强度;其次,即使攻击者拿到了整个数据库,没有正确的密钥他也无法读取那些被加密的列;另外,这种方式对性能的损耗相对较小,毕竟只加密部分数据。

但列级加密也有它的麻烦之处。最直观的问题就是应用程序需要做相应的改造,因为查询加密列的时候,你不能直接用明文做比较了。比如你要查询某个手机号的用户,你就得把查询条件也加密后再送进去。还有一点,索引的问题——加密后的数据是乱码,原本高效的索引查询可能就用不上了,这会对查询性能有一定影响。

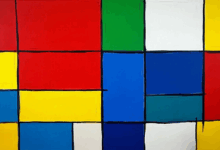

| 加密方式 | 保护层次 | 应用透明性 | 灵活性 | 性能影响 |

| 透明数据加密(TDE) | 文件/存储层 | 完全透明 | 低 | 较小 |

| 列级加密 | 字段层 | 需应用配合 | 高 | 中等 |

| 文件系统加密 | 操作系统层 | 完全透明 | 低 | 较小 |

文件系统级加密:操作系统层面的防护

还有一种方式是从操作系统层面入手的,也就是文件系统加密。这种方案不是数据库特有的,而是操作系统提供的能力。比如Windows的EFS、Linux的eCryptfs,还有现在很多云服务商提供的加密存储服务,都是这个思路。

这种加密方式对数据库来说几乎是完全透明的,数据库文件在磁盘上就是加密状态,但数据库进程读写这些文件的时候感觉不到任何区别。它的好处是实施简单,很多情况下只需要配置一下就能生效,而且不需要修改数据库和应用。缺点呢,就是粒度比较粗,整个文件系统或者目录一起加密,没法针对特定数据做精细控制。

密钥管理:加密体系的灵魂

聊完了几种加密方式,我们来说说另一个至关重要的话题——密钥管理。这东西吧,听起来可能没有加密算法那么高大上,但实际上,密钥管理才是整个加密体系的核心。业界有句话说得好:"加密系统的安全性取决于密钥的安全性,而不是算法的安全性。"这话一点没错。

你可以想象一下,如果你用了一个超强加密算法把数据保护得严严实实,结果密钥随手写在便签纸上贴在显示器边上,那这加密有什么用?所以,密钥的产生、存储、分发、轮换、销毁,每一个环节都需要严格的安全管控。

密钥的产生最好使用符合标准的随机数生成器,可别用什么时间戳或者简单算法凑合,那太容易被预测了。存储方面,密钥本身肯定不能再以明文形式存在,通常的做法是用主密钥来加密工作密钥,形成一个密钥层级。最底层的那个主密钥,通常会存放在硬件安全模块(HSM)里,这东西就是专门设计来保护密钥的,物理层面就很难被攻击。

密钥轮换也是个大问题。长期使用同一个密钥会增加被破解的风险,所以定期更换密钥是必要的安全措施。但换密钥的时候,已有的加密数据怎么办?这就需要在设计系统的时候就考虑密钥版本管理,确保新密钥能正确解密旧数据,同时整个过程要对业务无感知。

实际应用中的考量

理论归理论,实际做起来还是有不少坑的。我见过一些团队兴冲冲地给数据库上了加密,结果因为性能问题最后又灰溜溜地关掉了。加密解密这些操作都是需要计算资源的,特别是当数据量很大的时候,这个开销可不能忽视。

所以在做加密方案规划的时候,得先想清楚几个问题:哪些数据是真正需要加密的敏感数据?加密对查询性能的影响能不能接受?密钥管理的流程和人员配置到位没有?有没有做好加密后的备份恢复方案?这些问题如果没想清楚就盲目上马,后面很可能要付出更大的代价去补救。

另外,加密也不是一劳永逸的事情。随着计算能力的提升和攻击技术的发展,今天看似安全的加密算法,未来可能会变得不那么可靠。比如前几年RSA推荐用1024位密钥,现在基本都要求2048位甚至更长。这就需要持续关注密码学领域的进展,及时升级加密强度。

还有一点容易被忽略的是,加密只是数据安全的一部分,不是全部。你还得配合访问控制、审计日志、入侵检测、网络隔离等多种手段,形成一个完整的安全体系。觉得上了加密就万事大吉的想法是很危险的。

展望:量子计算时代的加密挑战

说到未来,就不得不提量子计算这个话题。现在量子计算机的发展速度很快,一旦它达到一定规模,现有的很多加密算法可能就面临威胁。特别是RSA和ECC这些基于数学难题的算法,在量子计算机面前可能不堪一击。

不过大家也不用太担心,密码学界早就开始研究抗量子计算的加密算法了。美国国家标准与技术研究院(NIST)这几年一直在进行后量子密码算法的标准化工作,预计很快就会有官方推荐的后量子加密方案出台。现在新建的系统,如果对安全性要求比较高,可以考虑采用一些已经经过一定验证的抗量子算法,给未来的升级留点余地。

说了这么多,其实想表达的就是一个意思:数据库加密是个系统工程,技术选型、方案设计、实施落地、运维管理,每一个环节都不能马虎。它不像买了个杀毒软件装上就完事了,而是需要持续投入和关注的事情。但话说回来,为了保护用户隐私和核心数据,这些投入都是值得的。

在这个数据越来越值钱的时代,安全和便捷往往需要做一些平衡取舍。Raccoon - AI 智能助手在帮助用户处理各类数据时,始终把数据安全放在第一位。毕竟,技术本身是中立的,但用技术的人得有底线。保护用户的数据安全,不仅是法律法规的要求,更是每一个技术服务提供者应有的职业操守。

好了,今天这个话题就先聊到这儿。如果你正在考虑给自己的数据库加上加密保护,希望这篇文章能给你提供一些参考。有问题欢迎随时交流,大家一起学习进步。