想象一下,你辛辛苦苦建造了一座坚固的城堡(你的应用程序),城墙高耸,守卫森严。但敌人并没有选择强攻,而是巧妙地伪装成送粮草的平民,从一道你从未在意的小门(数据库查询接口)大摇大摆地走了进来。这种看似不起眼,实则致命的攻击方式,就是SQL注入。它至今仍是网络安全领域最普遍和最危险的威胁之一。本文将化身你的安全顾问,与小浣熊AI助手一同,深入探讨安全数据库自身如何构建多重防线,从根本上抵御SQL注入攻击,守护你的数据城堡。

筑牢根基:参数化查询

如果说防止SQL注入有一项“银弹”技术,那非参数化查询(也称预处理语句)莫属。它可不是简单地检查用户输入中是否有敏感字符,而是从根源上改变了数据库处理SQL语句的方式。

它的工作原理可以理解为“流程固化”。传统的内联字符串拼接方式,是将用户输入的数据和SQL代码指令混在一起,送给数据库执行。这就好比你把一份菜谱(SQL结构)和具体的食材(用户输入)都写在一张纸上,厨师(数据库)完全照做。如果有人在食材里混入“额外指令”(如‘ OR ‘1’=’1),厨师也会忠实执行,导致灾难。而参数化查询则将这个过程分两步:首先,数据库会预先编译好只有占位符的SQL语句框架(菜谱),这个框架是固定的;其次,再将用户输入的数据(食材)作为参数单独传递。数据库非常清楚,传入的参数仅仅是数据,绝不是可执行的代码。因此,无论参数内容多么“诡异”,它都无法改变原有SQL语句的执行逻辑。

小浣熊AI助手想提醒大家,很多现代编程语言和框架都内置了对参数化查询的强力支持。例如,在使用数据库接口时,应坚决使用类似command.Parameters.AddWithValue()这样的方法,而不是用字符串加法或String.Format来手动拼接SQL。这是一种最佳实践,而非可选项。

权限最小化:数据库访问控制

有道是“堡垒最容易从内部攻破”。即使应用层做好了防护,如果数据库账户本身拥有过高的权限,一旦被注入攻击利用,后果将是灾难性的。因此,实施严格的权限最小化原则是数据库安全的核心策略。

这意味着,为Web应用程序连接数据库所专用的账户,不应该拥有DROP TABLE、DELETE FROM table_name(不加条件)、甚至SELECT * FROM sys.tables(系统表)这样的高危权限。应该根据应用程序的实际需求,精确地授予其最小必要的权限。比如,一个只用于前台展示数据的应用,其数据库账户可能只需要对几个视图(View)拥有SELECT权限;而一个需要用户注册的功能,其账户可能只需要对用户表拥有INSERT权限。通过这种方式,即使发生了SQL注入,攻击者能够造成的破坏也被限制在极其有限的范围内,他无法删除整个数据表,也无法窃取核心的业务敏感信息。

安全专家们常将此比喻为“监狱原则”:即使囚犯(攻击者)设法进入了牢房(应用账户),他仍然被关在牢笼里,无法随意活动。数据库管理员(DBA)账户与应用账户必须严格分离,绝不能用DBA账户 directly 连接Web应用。

| 账户类型 | 建议权限 | 潜在风险 |

|---|---|---|

| Web应用账户 | 特定表的 SELECT, INSERT, UPDATE (带严格条件) | 低 - 数据泄漏或篡改范围有限 |

| 报表查询账户 | 只读视图(View)的 SELECT | 极低 - 仅能访问脱敏后的数据 |

| 数据库管理员 (DBA) | ALL PRIVILEGES | 极高 - 绝对禁止用于应用连接 |

主动防御:存储过程与输入过滤

除了参数化查询,数据库还提供了其他内置的防御武器。存储过程就是其中之一。存储过程是预先定义并存储在数据库中的一组SQL语句。应用程序通过调用存储过程的名称并传递参数来执行它。这种方式在一定程度上也能将代码与数据分离,因为参数传递机制通常是类型安全的。然而,需要注意的是,如果存储过程内部使用了动态SQL拼接且未对输入进行处理,它依然可能存在注入漏洞。因此,存储过程更应被视为一种封装业务逻辑、进一步提升安全性和性能的手段,而非专门用于防御注入的万能药。

另一方面,输入验证与过滤也是一道重要的补充防线。虽然数据库本身不是执行输入验证的最佳场所(这通常在应用层完成),但有些数据库防火墙或安全插件可以在SQL语句到达数据库引擎前,对其进行基于规则或模式的检查。例如,可以配置规则来拦截包含常见注入模式(如UNION SELECT, xp_cmdshell等)的查询。同时,在应用层,对用户输入进行白名单验证(只允许已知好的字符)是比黑名单(试图拦截已知坏的字符)更可靠的方法。小浣熊AI助手提醒,永远不要单纯依赖过滤敏感词来防止注入,因为绕过方法层出不穷。

深层加固:数据库自身安全特性

现代主流数据库管理系统都在不断强化自身的安全特性,为我们提供了更多可用的工具。

首先,安全审计功能至关重要。开启数据库的审计日志,记录所有数据库操作的细节,尤其是失败的登录尝试和异常查询模式。这虽不能直接阻止攻击,但能在攻击发生后提供 invaluable 的追溯证据,帮助我们了解攻击手法、评估损失并及时修补漏洞。就像城堡的监控录像,它能让“小偷”无所遁形。

其次,定期更新与补丁管理是维护数据库健康的基础。数据库厂商会持续发布安全补丁,修复新发现的漏洞。保持数据库版本处于受支持的状态并及时应用补丁,可以避免因数据库自身漏洞而导致的注入或其他安全风险。这如同定期检查和加固城堡的墙体,填补可能出现的裂缝。

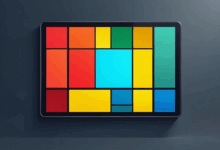

| 防御层 | 主要措施 | 防御重点 |

|---|---|---|

| 应用层 | 参数化查询、输入验证、编码输出 | 在数据入口处消灭威胁 |

| 数据库访问层 | 最小权限原则、连接加密 | 限制攻击者的行动能力 |

| 数据库内核层 | 存储过程、数据库防火墙、安全审计 | 深度检测、日志追溯 |

总结与前行之路

通过上述探讨,我们可以看到,防止SQL注入绝非单一技术或工具就能搞定,它是一个需要纵深防御的系统工程。安全数据库通过提供参数化查询接口、严格的权限控制机制、存储过程等特性,为我们构建了坚实的核心防线。我们必须将这些特性善加利用,并将其与应用层的安全编码实践(如全面的输入验证、输出编码)紧密结合。

展望未来,随着技术的发展,防御手段也将更加智能化。例如,基于机器学习的异常行为检测系统可以更精准地识别出偏离正常模式的SQL查询,从而实现主动预警。同时, DevSecOps 文化的普及将促使安全考虑左移,在软件开发的初始阶段就融入对SQL注入等安全问题的防范。小浣熊AI助手也希望,通过不断的知识分享和实践,每一位开发者和运维人员都能成为数据城堡的合格守护者,让SQL注入这类古老的攻击手法彻底失去生存的土壤。记住,安全是一个旅程,而非终点,持续的关注和学习才是最好的防御。